Objectif du projet

Dans le cadre de l’épreuve E6 du BTS SIO option SISR, j’ai réalisé un projet consistant à mettre en place une infrastructure de cybersécurité permettant de détecter et analyser des tentatives d’intrusion.

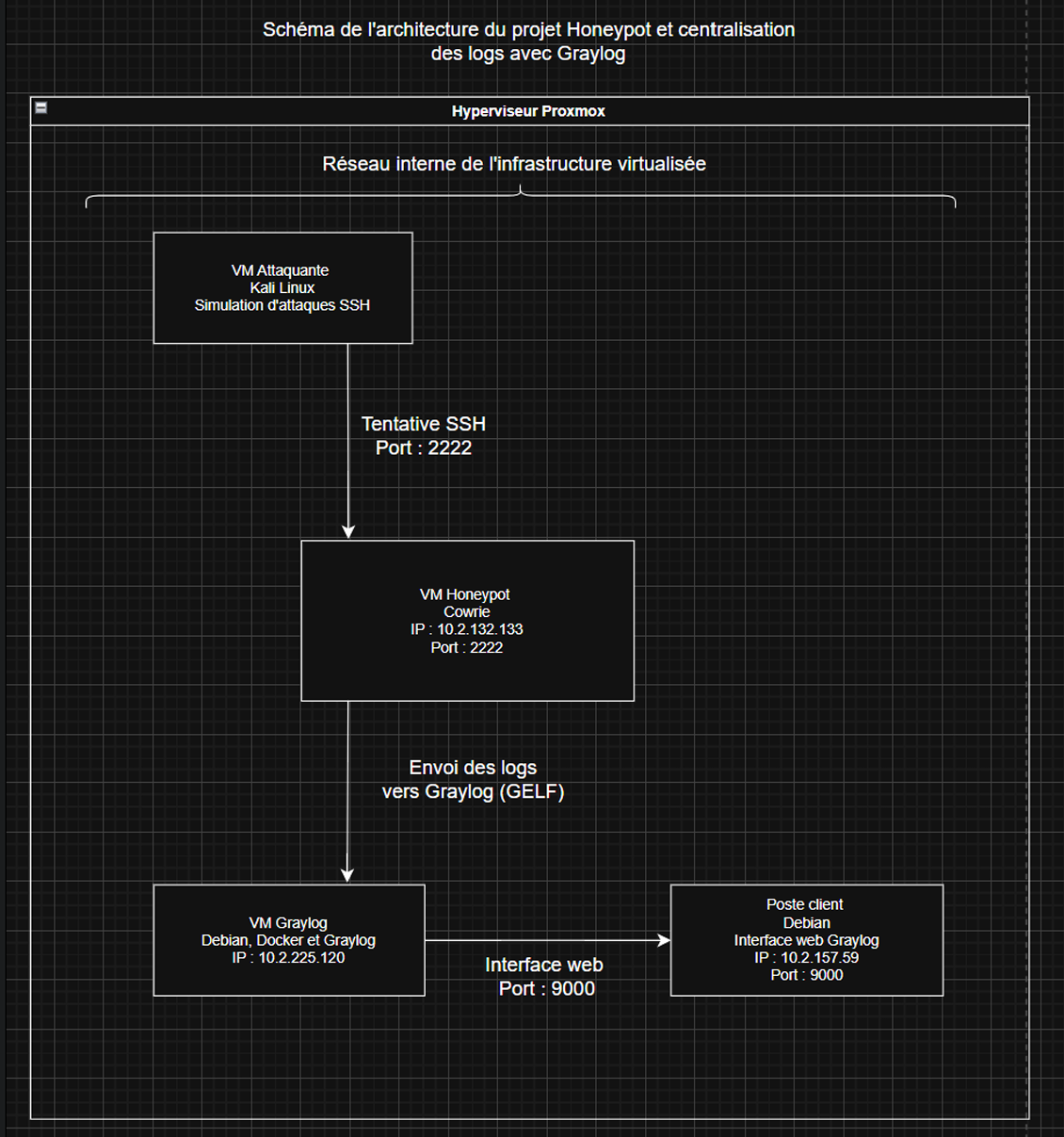

L’objectif principal était de déployer un honeypot Cowrie simulant un serveur SSH vulnérable, afin d’attirer des attaquants et d’observer leurs comportements. Les données collectées sont ensuite centralisées dans Graylog afin de permettre leur analyse.

Ce projet avait également pour but de comprendre les techniques d’attaque (force brute, scans, commandes malveillantes), tout en garantissant la sécurité de l’environnement grâce à une infrastructure virtualisée et isolée.

Architecture du projet

Étapes du projet

- Analyse du besoin : définition de la problématique consistant à détecter et analyser des tentatives d’intrusion sur un système exposé.

- Étude des solutions : comparaison de plusieurs honeypots (Dionaea, Honeyd, Cowrie) et outils de logs (ELK, Splunk, Graylog) afin de choisir les solutions les plus adaptées.

- Conception de l’architecture : mise en place d’une infrastructure virtualisée composée de plusieurs machines (honeypot, Graylog, machine attaquante Kali, client).

- Déploiement du honeypot Cowrie : installation, configuration et mise en place du service SSH simulé afin de capturer les tentatives d’intrusion.

- Mise en place de Graylog : déploiement via Docker, configuration des services (MongoDB, OpenSearch) et mise en place de la centralisation des logs.

- Configuration de la collecte de logs : utilisation du protocole GELF pour envoyer les logs du honeypot vers Graylog.

- Simulation d’attaques : utilisation d’une machine Kali Linux pour générer des attaques SSH (connexion manuelle et brute force avec Hydra).

- Analyse des logs : exploitation des données dans Graylog pour observer les IP, commandes et comportements des attaquants.

- Tests et validation : vérification du bon fonctionnement de l’infrastructure (connectivité, collecte des logs, visualisation).

- Sécurisation de l’environnement : isolation des machines, limitation des ports et contrôle de l’exposition réseau.

- Documentation du projet : rédaction d’un dossier technique détaillé et préparation de la présentation pour l’épreuve E6.

Compétences développées

- Conception d’une infrastructure réseau : analyse des besoins, choix des solutions et mise en place d’une architecture virtualisée complète.

- Administration système Linux : installation, configuration et gestion de serveurs Debian dans un environnement virtualisé.

- Déploiement de services : mise en place d’un honeypot Cowrie et d’une plateforme Graylog avec Docker.

- Cybersécurité : compréhension des attaques (SSH, brute force, scans) et mise en place d’un environnement sécurisé pour leur analyse.

- Gestion et analyse des logs : centralisation, filtrage et exploitation des logs de sécurité dans Graylog.

- Virtualisation : utilisation de machines virtuelles pour isoler les services et tester des scénarios d’attaque.

- Tests et validation : mise en place d’un plan de tests pour vérifier la connectivité, le fonctionnement du honeypot et la remontée des logs.

- Documentation technique : rédaction d’un dossier complet décrivant l’architecture, les étapes et les résultats du projet.

- Analyse et résolution de problèmes : correction des erreurs liées à Docker, aux communications réseau et à la configuration des logs.